解開昨天的那一題時,是真的好爽阿!!! 今天在想到時還是覺得很爽🤣🤣🤣

題目:Classic Crackme 0x100

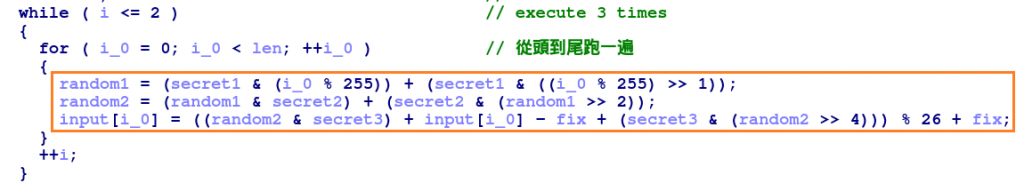

解題思路

def decrypt(output):

secret1 = 85

secret2 = 51

secret3 = 15

fix = 97

output = list(output)

len_output = len(output)

for _ in range(3):

for i_0 in range(len_output):

random1 = (secret1 & (i_0 % 255)) + (secret1 & ((i_0 % 255) >> 1))

random2 = (random1 & secret2) + (secret2 & (random1 >> 2))

output[i_0] = chr(((ord(output[i_0]) - fix - (random2 & secret3) - (secret3 & (random2 >> 4))) % 26) + fix)

return ''.join(output)

output = "mpknnphjngbhgzydttvkahppevhkmpwgdzxsykkokriepfnrdm"

password = decrypt(output)

print("Decrypted password:", password)

後記:

還有兩分鐘挑戰失敗,真刺激